道方图说 | 技术无罪?爬虫技术使用行为的法律风险你知多少?

来源:本站 时间:2020-06-04 浏览:1786

作者:方涛 实习生

近年来互联网企业由于使用主题网络爬虫技术抓取数据从而引发侵权纠纷、不正当竞争纠纷,甚至构成刑事犯罪的事实屡见报端,引起业界一片风声鹤唳,草木皆兵。网络爬虫程序员纷纷表示心中有苦说不出,本来以为“上班996,下班ICU”的生活已经够绝望的了,没想到辛辛苦苦地工作居然还会引起牢狱之灾,真是“人在公司坐,罪从天上来”,只能高呼一声“技术无罪!”发泄内心之郁闷。

技术自然无罪,但恶意使用技术行为却会构成犯罪。使用网络爬虫技术抓取数据行为又藏有哪些法律风险呢?

认识网络爬虫

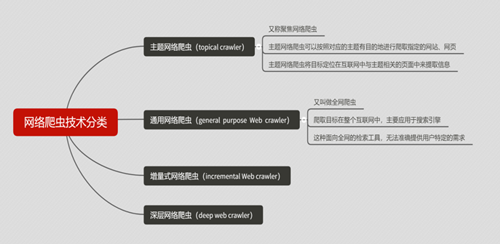

大数据产业的基础在于对数据的获取,而这离不开网络爬虫技术的应用。网络爬虫,也称网络蜘蛛、网络机器人,可以自动化浏览网络中的信息。网络爬虫的主要作用是在海量的互联网信息中进行爬取,抓取有效信息并存储。网络爬虫技术可以分为通用网络爬虫主题网络爬虫、增量式网络爬虫和深层网络爬虫四类,其中以通用网络爬虫技术和主题网络爬虫技术应用最为广泛。[1]

通用网络爬虫技术主要应用于搜索引擎,是对全网数据的获取,无法满足用户的精确化需求。主题网络爬虫能够实现用户的精确需求,因此在当前讲究“用户体验差异化”的时代下得以广泛应用。

网络爬虫技术的分类

爬虫技术抓取数据的行为首先是一个技术使用问题,同时,由于技术行为的最终目的是为了抓取目标数据。因此,分析运用爬虫技术抓取数据行为的合法边界需要把握爬虫技术使用行为本身涉及和对所获取数据的使用行为两方面所涉及的法律风险。[2]

爬虫程序员在公司的任务主要是从事编写爬虫程序抓取数据,通常并不参与对后续数据的使用。根据实际案例分析,当前恶意使用爬虫技术的行为可以分为破坏行为和获取行为两类。

破坏行为

《中华人民共和国刑法》第二百八十六条:“违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰,造成计算机信息系统不能正常运行,后果严重的,处五年以下有期徒刑或者拘役;后果特别严重的,处五年以上有期徒刑。”

以2017年天津市王某某某、黄某某破坏计算机信息系统案为例:[3]2017年,王某某某在接受王某1委托,对第十三届全运会组委会接待服务管理系统进行美工改进过程中,发现系统存在漏洞,其为获取系统安全维护的业务,牟取经济利益,伙同黄某某利用系统漏洞,对接待服务管理系统进行攻击;黄某某在王某某某的指示下,通过向系统后台植入“爬虫”程序,以拖慢系统运行速度但由于“爬虫”程序在运行中自动点击了“删除”按钮,导致该系统内存储的4000余条参赛运动员及技术官员来津抵离信息、酒店住宿信息、人员身份信息被删除,致使导致系统部分数据被删除,系统不能正常运行。

本案中法院认定王某某某、黄某某违反《中华人民共和国刑法》第二百八十六条之规定,判决王某某某、黄某某犯破坏计算机信息系统罪。

获取行为

《中华人民共和国刑法》第二百八十五条第二款:“违反国家规定,侵入前款规定以外的计算机信息系统或者采用其他技术手段,获取该计算机信息系统中存储、处理或者传输的数据,或者对该计算机信息系统实施非法控制,情节严重的,处三年以下有期徒刑或者拘役,并处或者单处罚金;情节特别严重的,处三年以上七年以下有期徒刑,并处罚金。”

为了增加派发优惠券的淘宝店铺数量,翁秀豪向公司法定代表人黄后荣报告其所发现的淘宝店铺源码漏洞,并在黄后荣的授意下以非法获取cookie数据为目的,编写了用于获取cookie的程序,存储在被告人黄后荣租用的阿里云服务器中。黄后荣计划做一个为淘宝卖家提供用户需求的精准分析服务(如客户的喜好、性别、地域等)的应用软件,利用自己编写的网络爬虫程序读取虚拟队列中的cookie,并利用cookie获取相应淘宝用户的交易订单数据(内容包含用户昵称、姓名、商品价格、交易创建时间、收货人姓名、收货人电话、收货地址等)达1亿条左右。

被告人张某某、宋某、侯某某经共谋,于2016年至2017年间在没有获得授权的情况下,采用技术手段抓取被害单位北京字节跳动网络技术有限公司服务器中存储的视频数据,并由侯某某指使被告人郭某破解字节跳动公司的防抓取措施,使用“tt_spider”文件实施视频数据抓取行为。在数据抓取的过程中使用伪造device_id绕过服务器的身份校验,使用伪造UA及IP绕过服务器的访问频率限制。以上行为人突破权限许可获取数据,因而构成非法获取计算机信息系统数据罪。

龚旭因工作需要,拥有登录某大型网络公司内部管理开发系统的账号、密码、Token令牌(计算机身份认证令牌),具有查看工作范围内相关数据信息的权限。龚旭、卫梦龙经事先合谋,龚旭向卫梦龙提供自己所掌握的某大型网络公司内部管理开发系统账号、密码、Token令牌。卫梦龙利用龚旭提供的账号、密码、Token令牌,违反规定多次在异地登录该大型网络公司内部管理开发系统,查询、下载该计算机信息系统中储存的电子数据。

北京市海淀区人民法院作出判决,认定被告人卫梦龙、龚旭、薛东东的行为构成非法获取计算机信息系统数据罪,情节特别严重。

以上3起非法获取计算机信息系统数据案体现了非法获取计算机信息系统数据罪中的“侵入”的三种表现形式:

1.采用技术手段破坏系统防护进入计算机信息系统;

2.未取得被害人授权擅自进入计算机信息系统;

3.超出被害人授权范围进入计算机信息系统。

以上三起案件从正面解释了非法获取计算机信息系统数据罪的表现形式,而北京市海淀区人民检察院办理的一起不构成非法获取计算机信息系统数据罪的案件则从反面回答了非法获取计算机信息系统数据罪的边界[7]:

犯罪嫌疑人原系某互联网公司网络工程师,该公司内部使用一款企业即时聊天APP作为办公软件,员工通过其个人账号、密码使用手机登陆后,如有工作需要,可点击查看公司员工备注的姓名、员工号、手机号码、职位职级以及公司组织架构等信息。该犯罪嫌疑人对APP软件源代码进行反向编译,查找到该聊天工具传送员工信息数据的服务器接口,并通过账号密码登录APP后,利用专门的爬虫程序,向该接口循环发送访问请求,爬取到员工的姓名、员工号、手机号码、职位职级以及公司组织架构等信息。

从该起案件来看,员工自有账号密码登录APP,根据公司赋予的数据权限,利用网络爬虫批量下载数据。虽然其利用反向编译的方法破解源代码,找到获取数据的接口,但是其仍然在权限许可的范围之内予以获取信息,没有超越权限,更未突破权限,相较于人工逐次点击查看下载而言,只是更快而已,因而不涉及非法获取计算机信息系统数据罪。

《最高人民法院、最高人民检察院关于办理危害计算机信息系统安全刑事案件应用法律若干问题的解释》第二条所规定“专门用于侵入计算机信息系统的程序、工具”,是指具有避开或者突破计算机信息系统安全保护措施,未经授权或者超越授权获取计算机信息系统数据的功能的程序、工具。司法实践中,构成非法获取计算机信息系统数据罪的,往往是利用技术手段突破权限许可获取本不应获得的数据。

侵犯公民个人信息罪:《中华人民共和国刑法》第二百五十三条:

“违反国家有关规定,向他人出售或者提供公民个人信息,情节严重的,处三年以下有期徒刑或者拘役,并处或者单处罚金;情节特别严重的,处三年以上七年以下有期徒刑,并处罚金。

违反国家有关规定,将在履行职责或者提供服务过程中获得的公民个人信息,出售或者提供给他人的,依照前款的规定从重处罚。

窃取或者以其他方法非法获取公民个人信息的,依照第一款的规定处罚。

……”

彭中正利用其在成都市知数科技有限公司从事技术工作的便利,非法获取公民个人信息数十万条,伙同吕雷,通过QQ向周敏、“123哥”(身份不详)、“49哥”(身份不详)等人出售,违法获利约50万元。知数公司爬虫组会爬取网络上公开的数据,如电商的评论、商品价格、商品详细情况、销量,爬取微博的内容、关注关系、注册基本信息,爬取招聘网站的公司招聘信息、注册信息,也爬过淘宝网上的数据,包括一些淘宝网页上的买家用户名,购物后的评价,淘宝买家购买的商品价格。数据组负责对爬取的数据进行分析挖掘,通过对淘宝账号的匹配,就能把账号对应的注册姓名和联系方式匹配出来。

根据《中华人民共和国网络安全法》及《最高人民法院、最高人民检察院关于办理侵犯公民个人信息刑事案件适用法律若干问题的解释》相关规定,任何个人和组织不得窃取或者以其他非法方式获取个人信息,不得非法出售或者非法向他人提供个人信息。无论是从公司窃取还是自己加工获取,未征得他人同意收集信息,均系非法手段,不影响侵犯公民个人信息罪的构成。

总结

使用网络爬虫技术获取数据的行为可以分为破坏行为和获取行为。由于爬取数据的行为会给服务器造成压力,当该行为影响计算机系统正常运行,造成严重后果时,即有构成破坏计算机信息系统罪的风险。构成非法获取计算机信息系统罪的核心在于利用技术手段突破权限许可获取本不应获得的数据,即获取超出权限的数据,若是获取属于权限范围内数据的爬虫行为则不构成非法获取计算机信息系统罪。同时,当获取的数据属于公民个人信息时,则无论采取何种技术手段,只要未获得公民个人同意,即构成侵犯公民个人信息罪。

[1]潘晓英,陈柳,余慧敏,赵逸喆,肖康泞.主题爬虫技术研究综述[J/OL].计算机应用研究:

1-6[2019-05-06].https://doi.org/10.19734/j.issn.1001-3695.2018.11.0790.

[2]李慧敏, 孙佳亮. 论爬虫抓取数据行为的法律边界. [J]电子知识产权. 2018;(12): 58-67.

[3]一审:天津市南开区人民法院(2017)津0104刑初740号,二审:天津市第一中级人民法院(2018)津01刑终300号

[4]杭州市余杭区人民法院(2014)杭余刑初字第1231号

[5]北京市海淀区人民法院(2017)京0108刑初2384号刑事判决书

[6]参见最高检指导案例第36号:卫梦龙、龚旭、薛东东非法获取计算机信息系统数据案

http://newspaper.jcrb.com/2017/20171017/20171017_003/20171017_003_6.htm

[7]北京市海淀区人民检察院办理的一起不予批准逮捕的案件

https://mp.weixin.qq.com/s/ACph8Wxfm-KjKxgCiT36zQ

[8]四川省成都高新技术产业开发区人民法院(2018)川0191刑初94号

- End -